Le Lumma Stealer, autrefois entravé, est de retour avec des leurres difficiles à résister

En mai dernier, les autorités policières du monde entier ont remporté une victoire clé lorsqu’elles ont paralysé l’infrastructure de Lumma, un voleur d’informations qui a infecté près de 395 000 ordinateurs Windows sur une période de seulement deux mois précédant l’opération internationale. Des chercheurs ont déclaré mercredi que Lumma est une fois de plus de retour à grande échelle dans des attaques difficilement détectables qui dérobent des identifiants et des fichiers sensibles.

Lumma, également connu sous le nom de Lumma Stealer, est apparu pour la première fois sur les forums de cybercriminalité russophones en 2022. Son modèle de logiciel malveillant en tant que service basé sur le cloud fournissait une infrastructure tentaculaire de domaines pour héberger des sites d’appât proposant des logiciels piratés gratuits, des jeux et des films piratés, ainsi que des canaux de commande et de contrôle et tout ce dont un acteur de menace avait besoin pour gérer son entreprise de vol d’informations. En l’espace d’un an, Lumma se vendait jusqu’à 2 500 dollars pour les versions premium. Au printemps 2024, le FBI comptait plus de 21 000 annonces sur les forums criminels. L’année dernière, Microsoft a déclaré que Lumma était devenu l’outil de prédilection de plusieurs groupes criminels, notamment Scattered Spider, l’un des groupes les plus prolifiques.

Les démantèlements sont difficiles

Le FBI et une coalition internationale de ses homologues ont mené des actions au début de l’année dernière. En mai, ils ont annoncé avoir saisi 2 300 domaines, une infrastructure de commande et de contrôle et des marchés criminels qui avaient permis au voleur d’informations de prospérer. Récemment, cependant, le logiciel malveillant a fait son retour, lui permettant d’infecter à nouveau un nombre important de machines.

Lumma Stealer est de retour à grande échelle, malgré un important démantèlement policier en 2025 qui a perturbé des milliers de ses domaines de commande et de contrôle, ont écrit des chercheurs de la société de sécurité Bitdefender. L’opération a rapidement reconstruit son infrastructure et continue de se propager dans le monde entier.

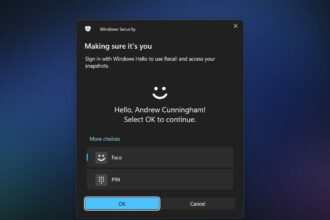

Comme auparavant avec Lumma, la récente vague s’appuie fortement sur ClickFix, une forme de leurre d’ingénierie sociale qui s’avère être terriblement efficace pour amener les utilisateurs finaux à infecter leurs propres machines. Généralement, ces types d’appâts se présentent sous la forme de faux CAPTCHA qui, plutôt que d’exiger des utilisateurs qu’ils cochent une case ou identifient des objets ou des lettres dans une image brouillée, leur demandent de copier du texte et de le coller dans une interface, un processus qui ne prend que quelques secondes. Le texte se présente sous la forme de commandes malveillantes fournies par le faux CAPTCHA. L’interface est le terminal Windows. Les cibles qui s’exécutent installent alors un logiciel malveillant de chargement, qui à son tour installe Lumma.

Une partie essentielle de la résurgence est l’utilisation de CastleLoader, un logiciel malveillant distinct qui est installé initialement. Il s’exécute uniquement en mémoire, ce qui le rend beaucoup plus difficile à détecter que les logiciels malveillants qui résident sur un disque dur. Son code est fortement obscurci, ce qui rend difficile de repérer sa malveillance même lorsque les scanners de logiciels malveillants peuvent le voir. CastleLoader fournit également un mécanisme de communication de commande et de contrôle flexible et complet que les utilisateurs peuvent personnaliser pour répondre à leurs besoins spécifiques.

CastleLoader partage une partie de l’infrastructure récemment reconstruite de Lumma, une indication que les opérateurs travaillent ensemble ou au moins coordonnent leurs activités. Dans d’autres cas, Lumma s’appuie sur une infrastructure légitime, principalement des réseaux de diffusion de contenu Steam Workshop et des fichiers partagés Discord, pour être installé. L’utilisation de plateformes de confiance aide à réduire les soupçons des cibles. Dans les deux cas, une fois le chargeur exécuté, il s’enfouit subrepticement dans la machine infectée et, après avoir baissé les défenses, installe sa deuxième charge utile: Lumma.

C’est si facile de tomber dans le piège de ClickFix

Les gens sont tellement habitués aux CAPTCHA difficiles à résoudre qu’ils ne réfléchissent guère lorsqu’on leur demande de copier le texte fourni par le site Web, de cliquer sur les touches Win-R, puis de choisir coller. Une fois cette simple action effectuée, Lumma a libre accès à une multitude de fichiers sensibles stockés sur les machines infectées. Bitdefender a déclaré que les données incluent:

Les identifiants enregistrés dans les navigateurs Web

Les cookies

Les documents personnels (.docx, .pdf, etc.)

Les fichiers sensibles contenant des informations financières, des clés secrètes (y compris les clés cloud), des codes de sauvegarde 2FA et des mots de passe de serveur, ainsi que des clés privées de cryptomonnaie et des données de portefeuille

Les données personnelles telles que les numéros d’identification, les adresses, les dossiers médicaux, les numéros de carte de crédit et les dates de naissance

Les portefeuilles de cryptomonnaie et les extensions de navigateur associées à des services populaires comme MetaMask, Binance, Electrum, Ethereum, Exodus, Coinomi, Bitcoin Core, JAXX, et Steem Keychain.

Les données des outils d’accès à distance et des gestionnaires de mots de passe, spécifiquement AnyDesk et KeePass.

Les jetons d’authentification à deux facteurs (2FA) et les extensions telles qu’Authenticator, Authy, EOS Authenticator, GAuth Authenticator et Trezor Password Manager.

Les informations des VPN (fichiers .ovpn), de divers clients de messagerie (Gmail, Outlook, Yahoo) et de clients FTP.

Les métadonnées système, y compris les informations sur le CPU, la version du système d’exploitation (Windows 7 à Windows 11), les paramètres régionaux du système, les applications installées, le nom d’utilisateur, l’ID matériel et la résolution d’écran, utiles pour profiler les victimes ou adapter les exploits futurs.

L’efficacité de ClickFix repose sur son abus de la confiance procédurale plutôt que sur des vulnérabilités techniques, a déclaré Bitdefender. Les instructions ressemblent à des étapes de dépannage ou à des solutions de contournement de vérification que les utilisateurs ont pu rencontrer précédemment. En conséquence, les victimes ne parviennent souvent pas à reconnaître qu’elles exécutent manuellement du code arbitraire sur leur propre système.

Alors que Lumma ne cible que les utilisateurs de Windows, d’autres campagnes de logiciels malveillants ont utilisé la même technique pour infecter des machines macOS depuis au moins juin dernier. Des attaques ClickFix plus récentes contre les utilisateurs de macOS se sont poursuivies cette année.

La meilleure défense contre ClickFix est d’éviter les sites proposant des choses gratuites. Windows et macOS fournissent un moyen d’exiger un mot de passe avant que les terminaux de commande puissent être ouverts. Les personnes ayant des compétences techniques qui administrent des machines au nom d’utilisateurs moins expérimentés voudront peut-être également envisager d’utiliser cette dernière défense.